La aplicación Nothing’s iMessage fue una catástrofe de seguridad y se eliminó en 24 horas – Ars Technica

Ron Amadeo

Resulta que las empresas que bloquean los problemas de seguridad de los medios en realidad no son buenas en seguridad. El martes pasado, Nothing Chats – una aplicación de chat del fabricante de Android “Nothing” y la nueva compañía de aplicaciones Sunbird – afirmó descaradamente ser capaz de hackear el protocolo iMessage de Apple y entregar burbujas azules a los usuarios de Android. Inmediatamente señalamos a Sunbird como una empresa que había estado haciendo promesas vacías durante casi un año y parecía negligente en materia de seguridad. La aplicación se lanzó el viernes de todos modos y fue inmediatamente descartada en Internet debido a muchos problemas de seguridad. No pasaron 24 horas antes de que Nothing retirara la aplicación de Play Store el sábado por la mañana. La aplicación Sunbird, de la que Nothing Chat es sólo un rediseño, también se ha puesto “en pausa”.

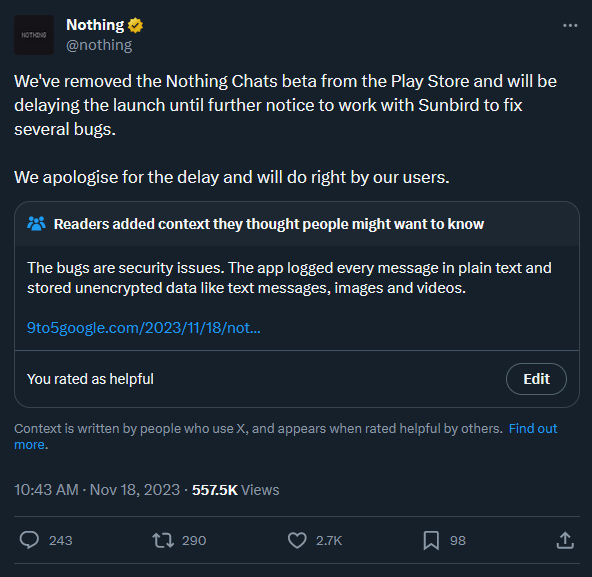

El argumento de venta inicial para esta aplicación (que iniciaría sesión en iMessage en Android si entregabas tu nombre de usuario y contraseña de Apple) fue una enorme señal de alerta de seguridad que significaba que Sunbird necesitaría una infraestructura ultrasegura para evitar desastres. En cambio, la aplicación resultó ser lo más insegura posible. Aquí está la declaración de Nothing:

Nada Chat de cierre de publicación.

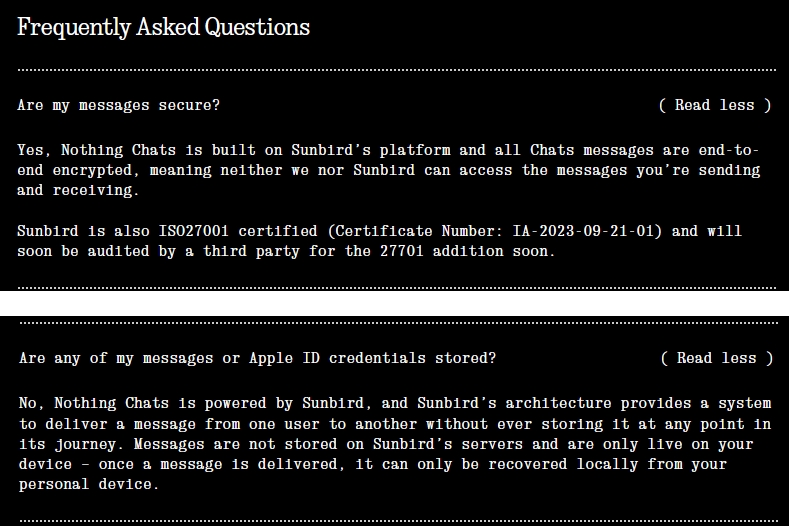

¿Qué tan graves son los problemas de seguridad? Ambos 9to5Google Es Texto.com (que es propiedad de Automático, la empresa detrás de WordPress) descubrió prácticas de seguridad sorprendentemente deficientes. La aplicación no solo no estaba cifrada de extremo a extremo, como lo afirmaron numerosas veces Nothing y Sunbird, sino que Sunbird realmente registró y almacenó mensajes de texto sin formato en el software de informe de errores. Centinela Es en una tienda de Firebase. Los tokens de autenticación se enviaron a través de HTTP sin cifrar para que este token pudiera interceptarse y usarse para leer sus mensajes.

La investigación de Text.com descubrió una serie de vulnerabilidades. El blog dice: “Cuando un usuario recibe un mensaje o un archivo adjunto, se descifra en el lado del servidor hasta que el cliente envía una solicitud reconociéndolo y eliminándolo de la base de datos. Esto significa que un atacante registrado en Firebase Realtime DB siempre podrá acceder a los mensajes antes o en el momento en que el usuario los lea». Text.com pudo interceptar un token de autenticación enviado a través de HTTP no cifrado y firmar los cambios que se produjeron. en la base de datos, lo que significó actualizaciones en vivo de “Mensajes recibidos, enviados, cambios de cuenta, etc.”, no solo de ellos mismos sino también de otros usuarios.

Text.com ha publicado un prueba de concepto aplicación que podría recuperar sus mensajes supuestamente cifrados de extremo a extremo de los servidores de Sunbird. Batuhan Içoz, ingeniero de producto de Text.com, también lanzó una herramienta que eliminará algunos de sus datos de los servidores de Sunbird. Içöz recomienda que cualquier usuario de Sunbird/Nothing Chat cambie su ID de Apple ahora, revoque su sesión de Sunbird y «asuma que sus datos ya están comprometidos».

9to5Google Dylan Roussel investigó la aplicación y descubrió que, además de todos los datos de texto públicos, «todos los documentos (imágenes, vídeos, audios, pdf, vCards…) enviados a través de Nothing Chat Y Sunbird son públicos». Roussel descubrió que Sunbird almacena actualmente 630.000 archivos multimedia y aparentemente podría acceder a algunos. La aplicación de Sunbird sugirió a los usuarios transferir vCards (tarjetas de presentación virtuales llenas de detalles de contacto) y Roussel dice que se puede acceder a la información personal de más de 2.300 usuarios. Roussel califica todo el fiasco como «probablemente la mayor» pesadilla de privacidad «que he visto en años por parte de un fabricante de teléfonos».

Nada de promesas de seguridad que increíblemente no han sido incumplidas.

A pesar de ser la causa de esta catástrofe masiva, Sunbird ha estado extrañamente silencioso durante todo este lío. La página X de la aplicación (antes Twitter) todavía no dice nada sobre el cierre de Nothing Chats o Sunbird. Quizás eso sea lo mejor, porque algunas de las primeras respuestas de Sunbird a las preocupaciones de seguridad planteadas el viernes no parecen provenir de un desarrollador competente. Inicialmente, la empresa defendió su uso de HTTP sin cifrar para algunas transacciones web, y le dijo a Bagaria de Text.com que «HTTP solo se utiliza como parte de la solicitud única inicial de la aplicación, notificando al backend de la próxima iteración de conexión de iMessage que seguirá a través de un canal de comunicación independiente. Desde el principio, Sunbird se ha centrado en la seguridad.» La investigación de Text.com aclaró que se trataba de «un servidor Express con equilibrio de carga que no implementa SSL, por lo que un atacante podría interceptar fácilmente las solicitudes». Este uso de HTTP permitió a Text.com interceptar tokens de autenticación.

Las mejores prácticas de seguridad modernas dirían que nunca es correcto utilizar HTTP sin cifrar para cualquier transacción de Internet, y muchas plataformas bloquean completamente la transmisión HTTP de texto plano de forma predeterminada. Chrome muestra una advertencia de página completa cuando intenta acceder a una página HTTP y requiere que el usuario haga clic en un mensaje de advertencia. Androide desactivar texto claro tráfico de forma predeterminada y requiere que un desarrollador active una bandera especial para que se procese la solicitud. Proyectos como Let’s Encrypt no sólo han hecho que el uso de HTTPS sea fácil y gratuito, sino que también más fácil cifrar todo porque no tienes que lidiar con todos los obstáculos de seguridad. Estos son los conceptos básicos del uso de Internet en 2023, y ver a cualquier desarrollador argumentar en su contra es impactante, especialmente cuando ese desarrollador también quiere que su cuenta de Apple sea confiable. Una cosa sería si se tratara de algún tipo de error horrible, ¡pero Sunbird pensó que estaba bien!

Nunca se ha sentido que un fabricante de Android fuera más exagerado que sustancial, pero ahora podemos agregar «negligente» a esa lista. La empresa se aferró a Sunbird, renovó su aplicación, creó una sitio web promocional Es Video de Youtubey coordinó un comunicado de prensa con YouTubers populares, todo sin hacer la más mínima diligencia debida sobre las aplicaciones de Sunbird o sus afirmaciones de seguridad. Es increíble que estas dos empresas hayan llegado tan lejos: el lanzamiento de Nothing Chats requirió una brecha de seguridad sistémica en dos empresas enteras.

Nada indica que la aplicación volverá una vez que Sunbird y ella trabajen para «corregir varios errores». Cuando toda su aplicación se desarrolló aparentemente sin preocuparse por la seguridad, no veo cómo se puede solucionar este problema en una semana o dos. Si Nothing Chats regresa a Play Store, ¿alguien seguirá confiando en ella lo suficiente como para ingresar sus credenciales?

«Introvertido. Solucionador de problemas. Aficionado total a la cultura pop. Estudiante independiente. Creador».