Un modchip es una pequeña placa de circuito impreso que se monta directamente en una placa más grande, tocando puntos en la placa para hacer algo que no debería hacer. Por lo general, hemos visto modchips utilizados con consolas de juegos de antaño, eludiendo las protecciones DRM de una manera que los piratas informáticos no podían. A medida que la complejidad del software y, por lo tanto, la superficie de ataque ha aumentado en las consolas más nuevas, los hacks de software han subido al escenario. Sin embargo, en piezas de hardware más integradas, todavía queremos volver a las viejas formas, y eso es lo que este truco basado en modchip de una terminal Starlink nos lleva.

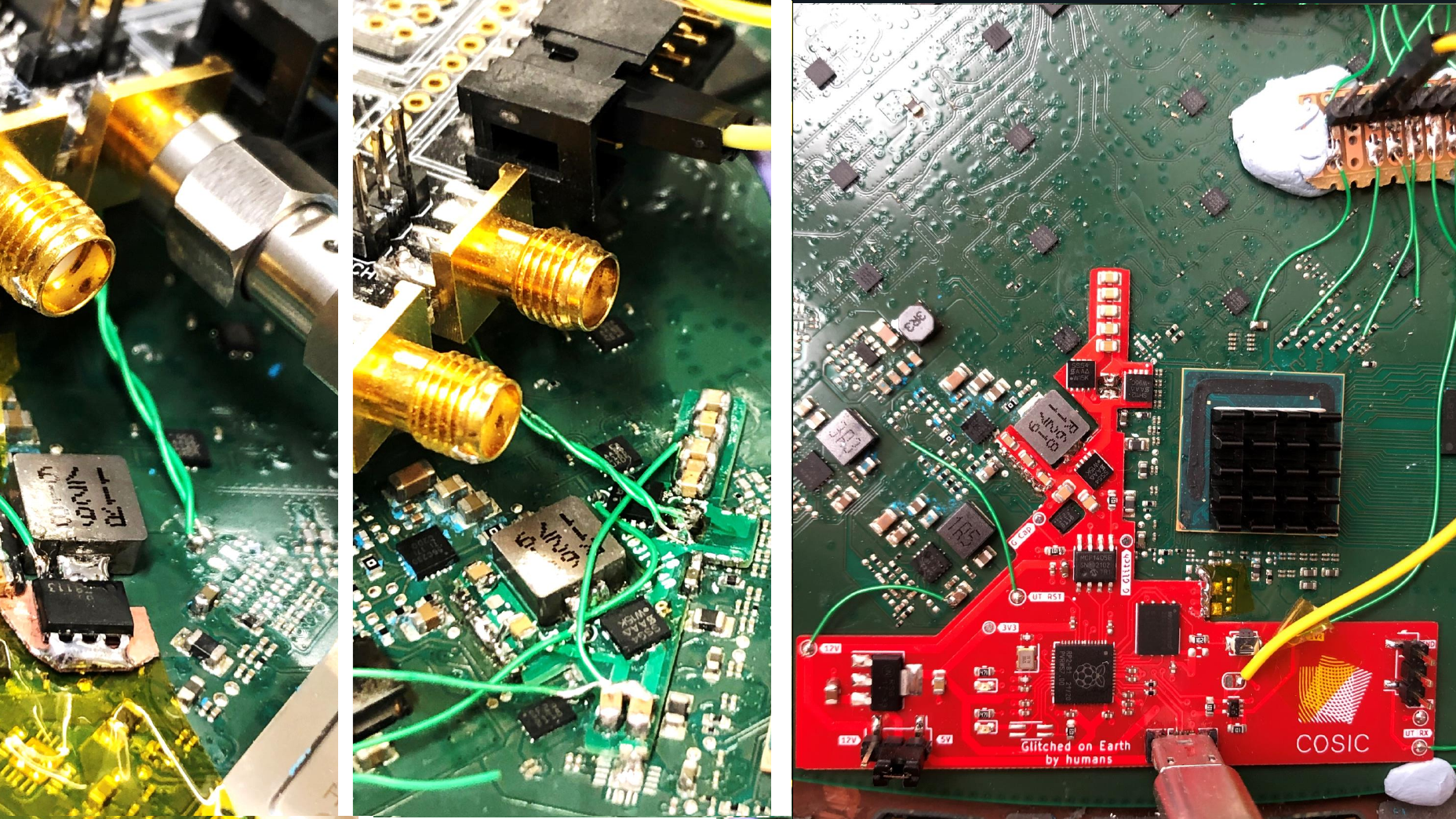

[Lennert Wouters]ha estado hurgando y empujando la terminal de usuario de Starlink, tratando de obtener acceso de raíz, y necesitaba pasar por alto las verificaciones de integridad del tiempo de arranque del firmware confiable de ARM. El PCB terminal es del tamaño de una antena parabólica, por lo que cosas como la inyección de fallas por láser son difíciles de configurar, por lo que tomaron la ruta de inyección de voltaje. Después de mucho hurgar y hurgar, encontraron una forma confiable de hacer que la CPU verificara si hay un firmware defectuoso, y llegaron a un shell raíz: el viaje descrito en una charla de BlackHat incrustado debajo.Para hacer que el truco fuera más compacto, repetible y económico, decidieron cambiarlo de un lío de cables y placas a un factor de forma delgado, y ahí es donde se hizo el diseño del modchip. Para isso, eles colocaram o PCB do terminal em um scanner, traçaram o contorno da placa, carregaram-no no KiCad e colocaram todas as falhas de tensão necessárias e peças de monitoramento em uma única placa, acionada pelo venerável RP2040 – esta placa tem tudo qué necesitas. d necesita si desea obtener la raíz en la terminal de usuario de Starlink. Gracias a la flexibilidad del diseño del modchip, cuando Starlink lanzó una actualización de firmware que deshabilitaba la salida UART utilizada para el monitoreo, pudieron redirigir fácilmente la señal a una línea de datos eMMC. Actualmente, los archivos fuente de KiCad no están disponibles, pero hay archivos Gerber y BOM en GitHub si queremos hacer el nuestro!

Hacks como estos, sin duda, establecen un nuevo estándar para lo que podemos lograr al pasar por alto las protecciones de seguridad. Los piratas informáticos han estado diseñando todo tipo de modchips para tecnología patentada y abierta; vimos uno que le permite utilizar filtros de terceros en su purificador de aire “inteligente”, otro que le permite usa tu propio filamento con ciertas impresoras 3D, pero también hay una que permite agregue una tonelada de juegos a un ArduBoy. Con RP2040 en particular, solo este año lo hemos visto usado para construir un carro flash nintendo 64, una tarjeta de memoria playstation 1, y un mod que agrega soporte homebrew para GameCube. Si desea crear complementos de hardware que mejoren la tecnología que utiliza, ya sea eliminando protecciones o agregando funciones, ¡no hay mejor momento que hoy!

“Introvertido. Solucionador de problemas. Aficionado total a la cultura pop. Estudiante independiente. Creador”.